冰蝎二开从0到1-3-behinder4流量魔改及免杀

前言熟悉冰蝎的小伙伴都知道,冰蝎v4.0相对于3.0版本,更新了较多内容,其中包括了开放了传输协议的自定义功能,但是似乎并没有多少人用过冰蝎4.0的内容,4.0更新的主要就是让用户对流量的加密和解密进行自定义,实现流量加解密协议的去中心化。v4.0版本不再有连接密码的概念,你的自定义传输协议的算法就是连接密码。什么意思呢,就是无论冰蝎和哥斯拉都是在以前的版本中,协议都是定死的,比如请求包和回显包都进行aes加密,aes解密。这个aes加解密是定死的,你想用des是不可以的。那么冰蝎4更新后,我们可以定义自己的协议,也就可以实现des了。这个功能是不是很熟悉,其实在蚁剑中早已有了,就是编码和解码器。可以定义自己编码器也可以不定义解码器 就是这样,请求包混淆,但是返回包是裸着的。这便是自定义协议了。 我们先来看下应该怎么用,打开冰蝎4.0,我们会看到一个传输协议界面 点进去就可以看到相关的配置了,这里先说一下冰蝎的数据流转图 这个是所有webshell的数据流转图。假设bohemian为payload,本地加密 bohemian 为...

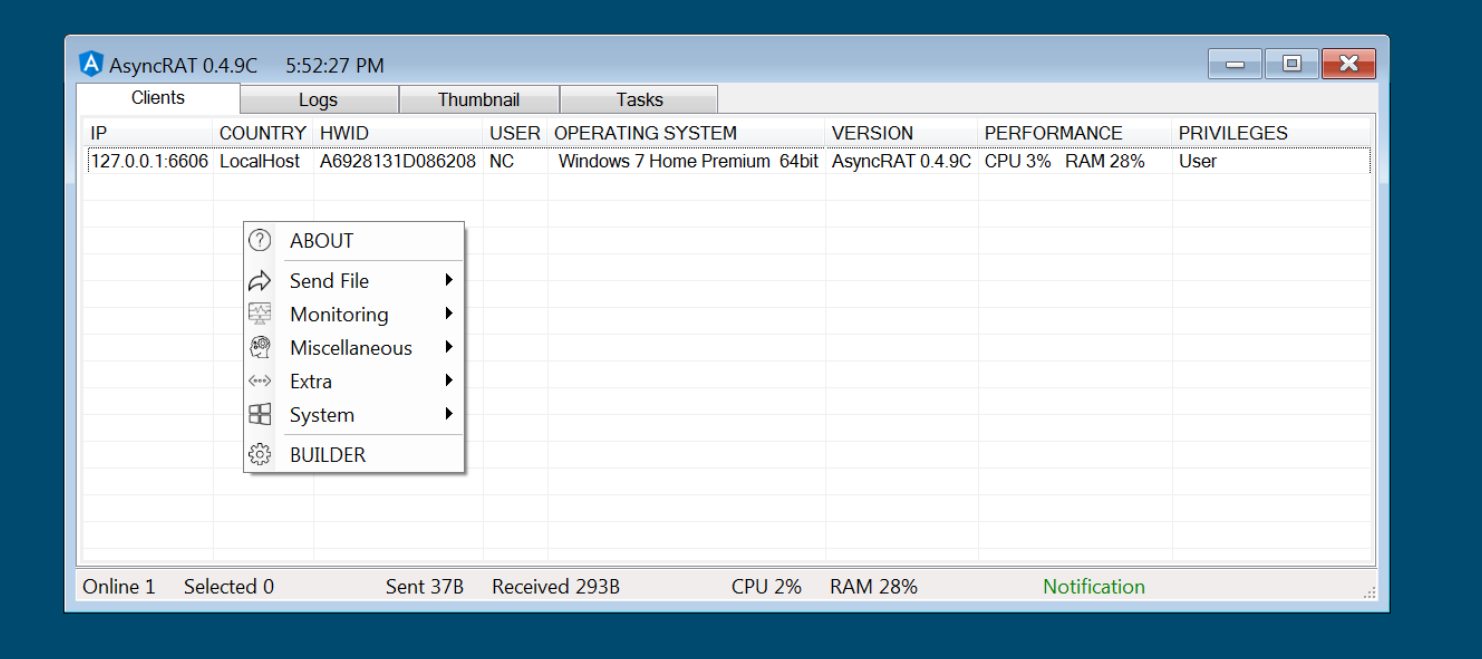

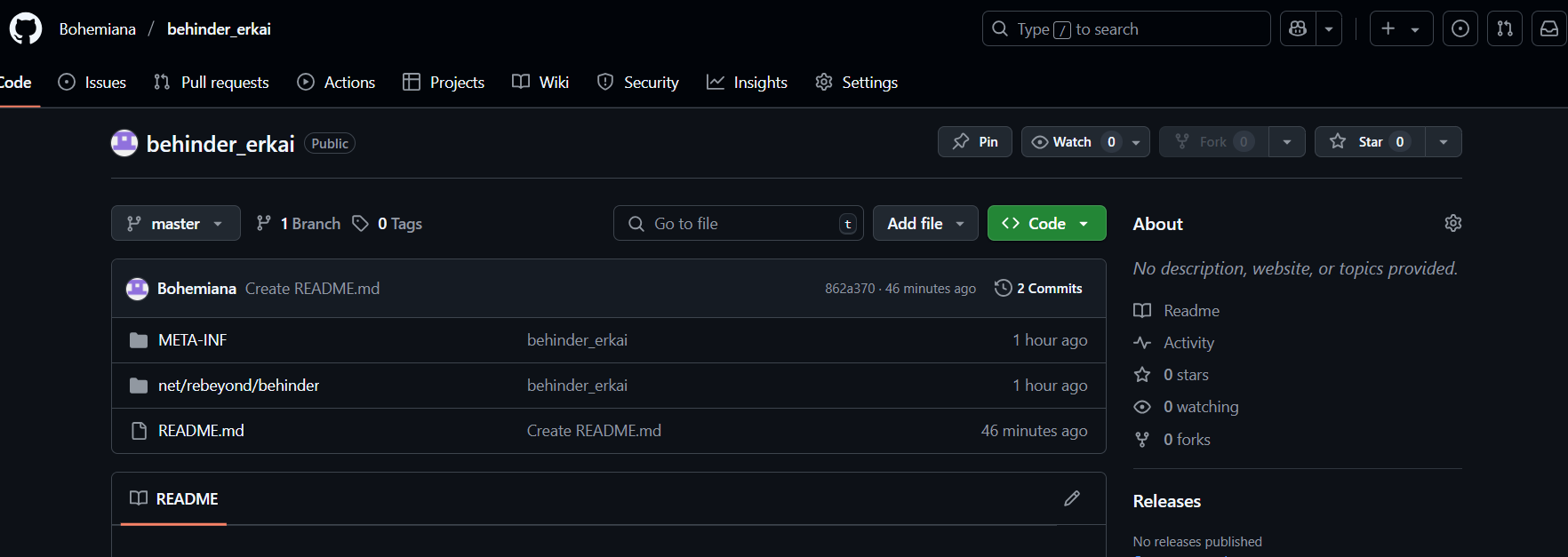

2025某集团ctf决赛-RATTRACER-AsyncRAT通信解密

小伙伴给了两道ctf说帮忙看看,感觉挺有意思的,这里简单记录一下。附件,https://bohemian.top/images/RATTRACER.zip,有兴趣的小伙伴可以先试一下。 开局给到两个文件 这里一看就是 证书 需要解密 打开wireshark 可以看到是 tlsv1的流量 这里需要解密。回头看p12文件p12 文件其实就是 PKCS#12 格式的证书文件,通常以 .p12 或 .pfx 结尾,用来 **同时存储证书 (Certificate) + 私钥 (Private Key)**,而且可以设置密码保护。 这里知道p12有私钥,会有密码保护openssl pkcs12 -info -in ST.p12敲这个会让我们输入密码,直接回车,显示 说明没有密码,openssl pkcs12 -legacy -in ST.p12 -nocerts -nodes -out key.pem直接命令提私钥即可。让我们输密码,直接回车即可。 此时导入私钥。wireshrak ->编解->首选项–>protocols->tls ip port 协议 ...

2025电信集团攻防决赛部分wp

小伙伴给了两道ctf说帮忙看看,感觉挺有意思的,这里简单记录一下。 谁知盘中餐开局给到一个三个文件 csv不知道是什么设备导出的流量,两个文件,一个是木马一个是http隧道,Neo-reGeorg的, 先来看木马 1<%Type cT = Context.GetType();PropertyInfo rP = cT.GetProperty(GetStr(0));string rT = (string)rP.GetValue(Context, null).GetType().GetProperty(GetStr(1)).GetValue(rP.GetValue(Context,null),null);if (rT.Equals(GetStr(2))){try {string key=GetStr(3);string initVector=GetStr(4);object reqst=rP.GetValue(Context, null);PropertyInfo...

2025年Solar应急响应公益月赛-11月wp

emergency任务1已完成 任务名称:提交黑客的IP地址 任务分数:100.00 任务类型:静态Flag 提交格式为flag{0.0.0.0} 蚁剑的🐎 任务2任务名称:提交黑客初始连接的PHP一句话木马密码 任务分数:100.00 任务类型:静态Flag 提交格式为flag{abc} flag{shell} 任务3任务名称:提交黑客通过初始连接一句话木马后创建新的一句话木马文件的MD5 任务分数:100.00 任务类型:静态Flag 提交格式为flag{md5} 62流 没有shell的php 64有了 ...

第二届“数证杯”电子数据取证分析大赛-服务器取证wp

服务器取证 上篇文章已经讲过怎么仿真e01软件,不会的同学去公众号看一下。 服务器2可以看到网络位50的网,把nat网先改一下,不然一会连同不一会好使。改成仅主也可以,都一样。这边也可以看到shadow密码,比赛的时候如果一分钟跑不出来,直接放弃,救援模式改密码即可。 开机按e rw single init=/bin/bash passwd 密码 密码 7.执行touch /.autorelabel8.退出exec /sbin/init 就可以登录上来了。 删除的只是 旧的、已经退出的 k8s_POD pause 容器 docker ps -a | grep k8s_POD | grep Exited | awk '{print $1}' | xargs docker rm -f docker ps -a | grep -E 'kube-apiserver|etcd|kube-scheduler|kube-controller-manager' | grep Exited | awk '{print...

第二届“数证杯”电子数据取证分析大赛-计算机取证wp

题开局给到一个什么后缀也不是文件,也没说使用啥打开,这里简单讲一下,怎么将环境运行起来,在进行做题。 首先用这vera加载下载到的镜像文件,密码已经给了。 容器密码:GQ7aXryvOCM8qGeXa19K9g&jtHSGtrimps@QxaYt4oRwwKHeN0A$#EPv*u 此时就会给电脑挂载一个盘 这里就会看到个个,文件,随便打开一个 这里会看到所有检材,这里可以看到 文件都是E01的后缀,用ftk捣鼓了半天,挂载上,vm打不开,最后试了一下Arsenal Image Mounter,没问题。 这样挂载到盘上后,新建一个虚拟机,这里看到 这个是是物理磁盘3,一会会用到 管理员打开vmware 然后创建一个虚拟机,机器类型选对即可,然后这个磁盘的时候用物理磁盘, 选择你点那个盘号,其他默认即可。 好,接下来就可以看到熟悉的界面了, 这个时候我们会发现,并没用给我们密码,赛事找了一圈,也没有找到密码,登不上去的话,只能用工具取证了,此时我们回到ftk,ftk 能找到。file->add evidence item ->image...

xxl-job

一、前言ks最近大师傅说有这个站让看看,能不能利用一下,于是便有了这篇文章,xxl-job,default_token 利用。本篇文章旨在详细介绍XXL-JOB平台中已被发现的default_token 利用,以及这些漏洞可能被利用的方式,如各版本在不出网的情况下怎么打内存马,怎么打隧道。 java -jar xxl-job-executor-sample-springboot-2.3.0.jar --spring.config.location=./application.properties https://xz.aliyun.com/news/12886 https://cloud.tencent.com/developer/article/2378322 二、XXL-JOB简介2.1...

某集团ctf部分wp

前两天,大师傅说,有个比赛让我看看,这里记录以下。 misc1给到一个附件, 观察流,看到有rememberMe=的流量,大概率是shiro反序列化了,上面也执行了一些命令,但是没有执行查看flag命令,这里了内存马 且流量后面可以看到打了内存马,用了内存马, 用大师傅的软件反编译,可以看到内存马的key,哥斯拉解密不需要pwd,只需要key即可,流量少的话直接厨子即可 看了很多流没看到flag,索性看一下请求包,发现有echo的语句。 666c61677b63306e67723474735f74305f66316e645f7468335f7365637265745f6f465f6834636b33727d misc2 最下面有一个flag。zip,直接导出即可。发现是假的 secret.zip是真的。 misc3 xiaozhang 看到 POST /submit.php?id=1389642286 HTTP/1.1,大概率就是cs流量了,给了一个raw,那必是在其中找私钥了, 网上找了一下,发现是原题,NepCTF2025 misc部分...

2025年Solar应急响应公益月赛-7月-部分wp

【任务1】应急大师题目描述 请提交隐藏用户的名称? 创建用户账户的事件(Event ID: 4720) 4720,直接搜4720 及一个包,solar$ 【任务2】应急大师 91人已解答 ikunikeceiLucifrix 题目描述 请提交黑客的IP地址? 分数 55.19 分 这里地址为,他登陆过受害机器,由于网站没有日志,就猜这个地址 【任务3】应急大师 96人已解答 StravvberryGourdboychaiLucifrix 题目描述 请提交黑客的一句话木马密码? 分数 69.14 分 upload下面就是 【任务4】应急大师 89人已解答 StravvberryGourdGuokeHHHXXX 题目描述 请提交黑客创建隐藏用户的TargetSid(目标账户安全ID)? 分数 70.53 分刚刚创建用户的时候已经知道 【任务5】应急大师 82人已解答 StravvberryGourdHHHXXXLucifrix 题目描述 请提交黑客创建隐藏账户的事件(格式为 年/月/日 时:分:秒)? 分数 72.02...